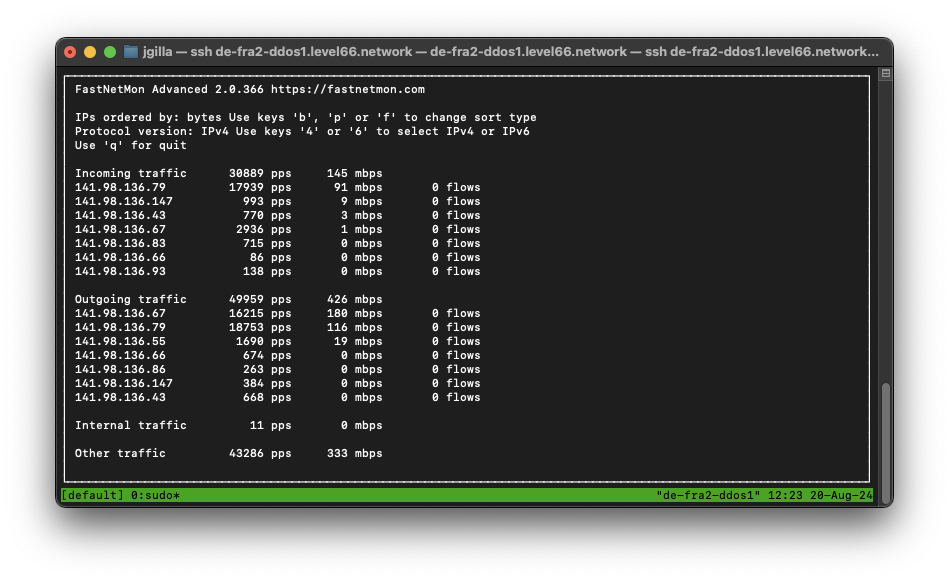

Im Zuge des Betriebs unseres Netzwerks (AS56381) und der Netzwerke unserer Kunden spielt das Thema DDoS-Erkennung und Filterung recht regelmäßig eine Rolle. Bereits seit einigen Jahren setzen wir zur Erkennung von Angriffen auf FastNetMon (kurz: FNM).

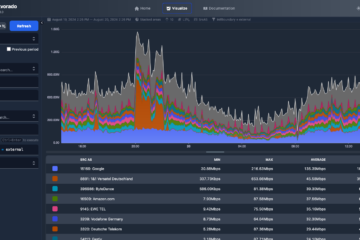

FastNetMon erhält per Netflow oder sFlow gesampelte Flow-Daten von den Border-Routern und wertet diese nach verschiedensten Parametern aus. Übersteigt der Traffic zu einer Ziel-IP einen vorab hinterlegten Schwellenwert, wird eine konfigurierbare Ban-Aktion ausgelöst. Die Zeit zwischen Angriff und Mitigation beträgt im Bestfall ca. 2 Sekunden.

Ein erkannter Angriff kann je verfügbarer Netzwerkkapazität per BGP Flow-Spec (RFC8955) auf den eingehenden Interfaces der Router gefiltert werden. Diese Methode hat den Vorteil, dass lediglich der als bösartig-erkannte Traffic verworfen wird. Weiterhin erfolgt die Filterung lokal im eigenen Netzwerk, was eine schnelle Reaktion und Anpassung der Regeln ermöglicht. Alternativ ist ein Re-Routing des Traffics zu einem externen Scrubbing-Center oder im äußersten Notfall ein Blackholing des Traffics auf den Routern sowie durch die Upstreams und ggf. verbunden Internet-Exchanges möglich.

Die Upstreams müssen in diesem Fall das sogennante Remote-Triggered Blackholing (RTBH, RFC3882) unterstützen. RTBH wird häufig als letzten Ausweg bei sehr großen Angriffen verwendet, da hier der Traffic bereits im Netzwerk-Backbone der Upstreams auf Basis der angegriffenen Ziel-IP verworfen wird. Eine granulare Filterung ist dabei nicht möglich, sodass potenziell mehrere Services hinter der gleichen Ziel-IP betroffen sind.

Im Falle des Scrubbing-Centers wird der eingehende Traffic während des Angriffs idealerweise automatisiert zum jeweiligen Anbieter umgeleitet. Dieser filtert den erkannten Angriff heraus und sendet lediglich den sauberen Traffic zurück an das jeweilige Zielsystem. Je nach Anbieter erfolgt die Abrechnung des Services auf Basis des transportieren sauberen Traffic oder bei einigen wenigen Anbietern über eine monatliche Pauschale.

Sollten Sie Unterstützung im Bereich DDoS-Erkennung/-Filterung benötigen oder stehen Sie gerade aktiv unter Angriff? Kontaktieren Sie uns gerne telefonisch oder per Mail!